Jeśli ktoś doświadczył tego, że użytkownicy wpinają do zarządzanej przez niego sieci wpinają przyniesione przez siebie urządzenia, to będzie wiedział o czym piszę.

Co jeśli mamy w swojej sieci skonfigurowany serwer DHCP, który przydziela naszym urządzeniom adresy IP z odpowiedniej podsieci, rozdaje prawidłowe adresy serwerów DNS itp. Wszystko działa nam poprawnie.

Nagle jakiś użytkownik ma problem z ilością gniazdek sieciowych w jego biurze, chce zwiększyć ich ilość pomijając administratora sieci. W tej sytuacji cudownym pomysłem wydaje się zakup routera w jednym z supermarketów i wpięcie go do gniazda sieciowego jako „rozgałęźnik”

Okazuje się, że ten router z supermarketu, ma uruchomiony serwer DHCP. Zaczyna odpowiadać komunikatami DHCP Offer szybciej od naszego routera i rozdawać adresy IP w naszej sieci. Katastrofa gotowa.

Z pomocą może przyjść tutaj wbudowany w RouterOS mechanizm wykrywania obcych serwerów DHCP. Możemy go uruchomić za pomocą jednej prostej komendy:

/ip dhcp-server alert add alert-timeout=none disabled=no interface=bridge-lan valid-server=00:00:00:00:00:00Należy w niej zmienić tylko 2 rzeczy:

- W sekcji valid-server= zamiast 00:00:00:00:00:00 podać adres MAC interfejsu, na którym jest uruchomiony nasz „prawidłowy” serwer DHCP. Należy pamiętać, że jeżeli nasz router jest wpięty do switcha za pomocą eth1, a eth1 jest częścią bridge, to zawsze podajemy MAC interfejsu nadrzędnego czyli bridge

- W w sekcji interface= podać właściwą nazwę interfejsu, na którym jest uruchomiony nasz serwer DHCP.

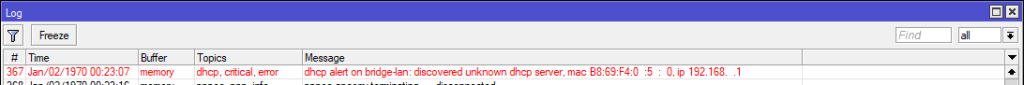

Po dodaniu polecenia z linii komend, jeżeli ktoś podłączy do naszej sieci obcy router (serwer DHCP) to w logach naszego routera pojawi się komunikat:

W komunikacie będzie zawarty adres MAC urządzenia, które jest obcym serwerem DHCP oraz jego adres IP. Pomoże to na pewno w namierzeniu niepożądanego urządzenia.

Koniec 🙂

Jeżeli pomogłem to ,a będę miał więcej energii na pisanie kolejnych ciekawych wpisów.